Semperis, pioniere della sicurezza delle identità, ha scoperto un abuso della sincronizzazione hard matching in Azure AD Connect che può portare all’acquisizione di account Azure AD.

Questi risultati si basano sulla ricerca pubblicata in agosto da Semperis, riguardo l’abuso del soft matching (noto anche come SMTP matching).

La vulnerabilità SyncJacking consente a un utente malintenzionato e con determinati privilegi di abusare della sincronizzazione hard matching in Azure AD Connect per assumere completamente il controllo di qualsiasi account Azure AD sincronizzato, compreso l’Active Global Administrator.

I risultati ottenuti sono stati prontamente segnalati al Microsoft Security Response Center (MSRC), che ha aggiornato le linee guida di hardening per fornire misure più specifiche contro l’abuso di hard matching. Sebbene l’MSRC abbia risposto rapidamente e aggiornato le linee guida, ulteriori test dimostrano che l’attacco può avere successo anche dopo la loro implementazione. Semperis consiglia vivamente di adottare ulteriori misure per combattere l’abuso e il potenziale rilevamento dell’account Azure AD.

È importante notare i motivi per cui gli aggressori potrebbero sfruttare questo metodo:

- L’uso dell’hard matching per facilitare l’acquisizione dell’account Azure AD non lascia alcuna traccia nei registri di AD on-prem e solo una traccia minima nei registri di Azure AD.

- L’attacco richiede solo due autorizzazioni sugli account di destinazione per rilevare completamente qualsiasi account sincronizzato con qualsiasi ruolo.

- Un aggressore che possiede autorizzazioni relativamente elevate in AD può rilevare Azure AD prendendo il controllo di qualsiasi account sincronizzato con un incarico Attivo/Idoneo.

Potenziali abusi

Delega dell’utente. Se a un utente o a un gruppo è stato delegato il controllo della gestione degli utenti in una o più unità organizzative (UO) con utenti sincronizzati e non, l’utente o il gruppo in questione ha il pieno controllo su di essi e può dirottarne uno qualsiasi, diventando teoricamente anche un Amministratore globale.

Operatori account. Qualsiasi utente del gruppo Operatori Account può gestire tutti gli account e ha privilegi di creazione. Pertanto, qualsiasi Operatore account può dirottare gli utenti sincronizzati.

Come individuare un abuso di syncjack

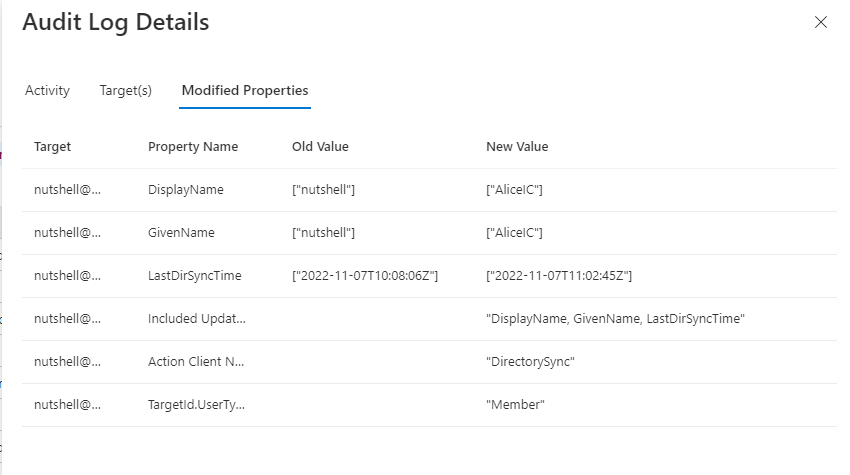

È possibile ipotizzare ragionevolmente (anche se non definitivamente) che questo attacco si sia verificato se in Azure AD avvengono due eventi di log uno dopo l’altro: “Change User Password” seguito da “Update User” con un DisplayName modificato e un target che utilizza lo stesso UPN (Figura 9, Figura 10).

[ChangeUserPasswordWith.png]

Semperis Directory Services Protector (DSP) raccoglie le modifiche di Azure AD e i dati di AD on-prem e li utilizza per rilevare i tentativi per sfruttare questa vulnerabilità. Nonostante le tracce minime lasciate dall’attacco, le capacità specifiche di DSP ne consentono il rilevamento.

Linee guida per l’hardening di Syncjack per le organizzazioni

L’MSRC ha aggiornato le sue linee guida per includere la seguente raccomandazione:

Disabilitare l’hard match takeover, il quale consente ad Azure AD Connect di assumere il controllo di un oggetto gestito nel cloud e di cambiare l’origine dell’autorità per l’oggetto in Active Directory. Se invece la sincronizzazione è abilitata, una volta che l’origine dell’autorità di un oggetto viene rilevata da Azure AD Connect, le modifiche apportate ad Active Directory collegato ad Azure AD sovrascriveranno i dati originali di Azure AD, compreso l’hash della password. Un utente malintenzionato potrebbe utilizzare questa funzionalità per assumere il controllo degli oggetti gestiti nel cloud. Per mitigare questo rischio, disabilitare l’hard match takeover.

I test condotti da Semperis dimostrano che SyncJacking funziona anche dopo aver disabilitato l’hard match takeover. Ad ogni modo, è importante applicare questa linea guida per l’hardening.

MSRC afferma che è importante abilitare l’MFA (autenticazione multi fattoriale) per tutti gli utenti che hanno accesso privilegiato in Azure AD o in AD. Attualmente, l’unico modo per mitigare questo attacco è applicare l’MFA a tutti gli utenti sincronizzati. Questo non è un sistema infallibile per impedire a un aggressore di accedere al proprio account in caso di abuso di SyncJacking, ma può essere utile. Bisogna assicurarsi di seguire tutte le linee guida di hardening fornite da Microsoft nel link precedente in modo da proteggere molte superfici di attacco nel proprio ambiente di identità ibrido. Per una protezione ancora maggiore, considerare l’implementazione di DSP per l’Identity Threat Detection and Response (ITDR).